El mundo de los videojuegos se vio sacudido por un grave incidente de seguridad que expone la vulnerabilidad de las plataformas digitales. El videojuego BlockBlasters, desarrollado por Genesis Interactive, se lanzó el 31 de julio de 2025 y recibió críticas positivas. Sin embargo, un parche malicioso introducido el 30 de agosto generó un gran revuelo al comprometer la seguridad de cientos de usuarios.

Cómo funcionaba el malware escondido en BlockBlasters

Analistas de seguridad como G DATA MXDR han confirmado que el parche Build 19799326 contenía archivos ZIP maliciosos. Una vez ejecutado, el juego recolectaba información crítica de los jugadores, incluyendo direcciones IP, credenciales de Steam, y datos de navegadores. Esta información era enviada a un servidor remoto mientras el usuario continuaba jugando.

El malware incluía scripts como game2.bat, Client-built2.exe, y Block1.exe, diseñados específicamente para evadir detección y extraer datos de billeteras de criptomonedas. Según ZachXBT, al menos 261 cuentas fueron comprometidas, resultando en pérdidas que superan los 150.000 dólares. La cifra podría ser aún mayor, con VXUnderground reportando 478 víctimas confirmadas.

La comunidad cripto reaccionó con solidaridad

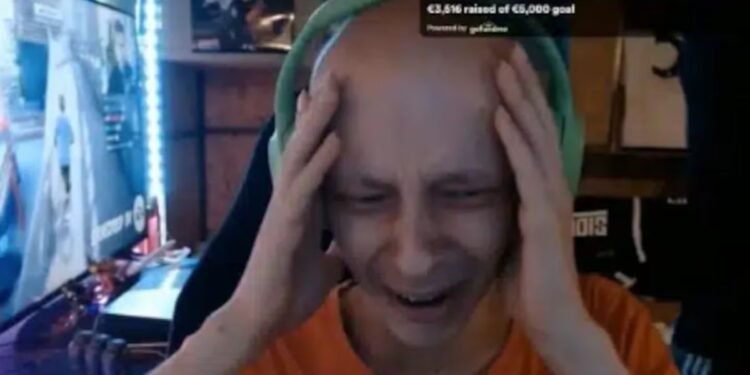

Tras el robo, el streamer RastalandTV se mostró devastado y publicó un mensaje en X: “No puedo respirar, no puedo pensar. Estoy completamente perdido…” Ante esta situación, la comunidad cripto no dudó en actuar. El influencer Alex Becker transfirió 32.500 dólares a una nueva billetera segura del streamer. Además, RastalandTV lanzó una campaña en GoFundMe, que ya ha recaudado el 57% de su objetivo.

Steam bajo la lupa: ¿fallas en la verificación?

A pesar de tener menos de 7.000 descargas y solo ocho jugadores simultáneos, BlockBlasters logró infiltrarse en Steam con verificación oficial. Este caso pone de manifiesto graves fallas en los controles de seguridad de Valve. No es un incidente aislado; títulos como PirateFi y Chemia también presentaron malware en el pasado. El medio BleepingComputer intentó contactar a Valve, sin recibir respuesta, mientras expertos recomiendan evitar juegos gratuitos con pocas reseñas o componentes web.

Un influencer argentino, en la mira

La comunidad de ciberseguridad ha identificado a un posible autor del ataque: Valentín, un influencer argentino radicado en Miami. Aunque su responsabilidad no ha sido confirmada oficialmente, las pruebas sugieren su participación en la distribución del parche malicioso.